Navigation

Pages dans la catégorie :

Nouveautés

Pages dans la catégorie :

Les services Active Directory fournissent les fonctionnalités d'une solution d'identités et d'accès (IDA) pour des réseaux d'entreprise.

Le but est de connecter des utilisateurs aux données dont ils ont besoin en toute sécurité.

Active Directory est une base de données. Chaque enregistrement est un objet et chaque champ est un attribut.

%racinesystème%\NTDS\ntds.dit

Partitions logiques :

SYSVOL :

Les services AD DS nécessite la mise en place du service DNS.

Il existre 2 types de groupes :

Il y a 4 types d'étendues de groupes :

A-G-DL-P

exemple:

dsadd group "DN=Auditors,OU=Role,OU=Groups,DC=contoso,DC=com"

dsmod group "Cn=Auditors,OU=Role,OU=Groups,DC=contoso,DC=com " -addmbr "CN=Mike Danseglio,OU=Employees,OU=User Accounts,DC=contoso,DC=com" "CN=Finance Managers,OU=Role,OU=Groups,DC=contoso,DC=com" dsmod réussite:Cn=Auditors,OU=Role,OU=Groups,DC=contoso,DC=com

dsget group "CN=Auditors,OU=Role,OU=Groups,DC=contoso,DC=com" -members -expand

dsget user "CN=Mike Danseglio,OU=Employees,OU=User Accounts,DC=contoso,DC=com" -memberof

Exemples:

dsquery user -name "*Mitchell"

dsquery user -name "Linda" | dsget user -email

dsquery group -name "Finance Managers" | dsget group -members

dsquery user -name "*Mitchell" | dsmod group "CN=Special Project,OU=role,OU=Groups,DC=contoso,DC=com" -addmbr

dsquery -limit 500 -desc "*Vancouver*" | dsget user -email

dsquery user -name "*Mitchell" | dsmod user -office "Vancouver"

dsadd user "CN=Amy Strande,OU=Employees,OU=User Accounts,DC= contoso,DC=com" -fn "Amy" -ln "Strande" -samid "Amy.Strande" -display "Strande,A my" -desc "Vice President, IT" -pwd Pa$$w0rd

dsquery user -name "Amy Strande" | dsmod user -pwd Pa$$w0rd -mustchpwd yes -disabled no

dsquery user -name "Chris Mayo" | dsmove -newparent "OU=Di bled Accounts,DC=contoso,DC=com"

dsrm "CN=Chris Mayo,OU=Disabled Accounts,DC=contoso,DC=com" Voulez-vous vraiment supprimer CN=Chris Mayo,OU=Disabled Accounts,DC=contoso,DC= com (O/N) ?O dsrm réussite:CN=Chris Mayo,OU=Disabled Accounts,DC=contoso,DC=com

dsquery user -desc "Marketing Task Force" | dsmod user -hmdi r "\\FILE01\TaskForceUsers\$username$" -hmdrv U:

csvde -f D:\Labfiles\Lab03c\UsersNamedApril.csv -r "(name=April*)" -l DN,obj ectClass,sAMAccountName,sn,givenName,userPrincipalName

csvde -i -f D:\Labfiles\Lab03c\NewUsers.csv -k

ldifde -i -f "E:\Labfiles\Lab03c\NewUsers.ldf" -k

dcpromo.exe /unattend /ReplicaOrNewDomain:Replica /ReplicaDomainDNSName:contoso.com /SiteName:Default-First-Site-Name /InstallDNS:Yes /ConfirmGc:Yes /CreateDNSDelegation:No /UserDomain:contoso.com /UserName:contoso.com\Pat.Coleman_Admin /Password:Pa$$w0rd /DatabasePath:"C:\Windows\NTDS" /LogPath:"C:\Windows\NTDS" /SYSVOLPath:"C:\Windows\SYSVOL" /SafeModeAdminPassword:Pa$$w0rd /RebootOnCompletion:Yes

netdom remove %computername% /Domain:contoso.com /UserD:CO NTOSO\Pat.Coleman_Admin /PasswordD:Pa$$w0rd

dcpromo.exe

ntdsutil.exe activate instance ntds ifm create sysvol full %chemin_export%La réplication de l'AD via ce fihier d'export se réalise simplement en cochant “fonctionnalités avancées” dans le DCPROMO.

netdom join %computername% /domain:contoso.com /UserD:CONTO\administrateur /PasswordD:Pa$$w0rd /OU:"OU=servers,DC=contoso,DC=com"

oclist.exe

ocsetup DNS-Server-Core-Role

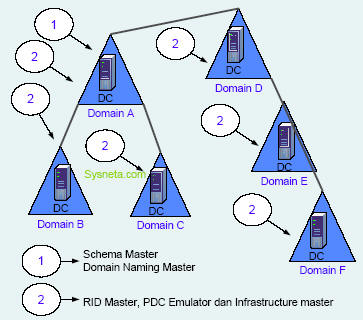

| Rôle FSMO Partition Schéma | CN=Schema,CN=configuration,DC=<domaine_racine_forêt> |

|---|---|

| Maître d'opérations des noms de domaine | CN=configuration,DC=<domaine_racine_forêt> |

| Émulateur PDC | DC=<domaine> |

| RID | DC=<domaine> |

| Infrastructure | DC=<domaine> |

Au niveau de la forêt :

Au niveau du domaine :

netdom query fsmo

Pour les rôles “RID / PDC / Infrastructure” : Dans “Utilisateurs et groupes Active Directory” > click droit > Maitre d'opération

Pour le rôle “Maîtres d'opération des noms de domaine” : Dans Domaines et Approbations Active Directory“ > click droit > Maîtres d'opérations

Pour le rôle “Schéma Active Directory” : créer une MMC avec le schéma > click droit > Maître d'opérations

ntdsutil roles connections connect to server %hostname% quit ? transfer %role% quit quit

ntdsutil roles connections connect to server %hostname% quit ? seize %role% quit quit

Important : le service Annuaire Active Directory doit être arrêté !

Le démontage se réalise avec les commandes similaires sauf :

unmount 'GUID du cliché'

Pour accéder à l'AD avec ce snapshot, il suffit de “changer de controleur de domaine” dans “Utilisateurs et ordinateurs Active Directory” vers le host port 50000 dans cet exemple.

Pour accéder à l'AD avec ce snapshot, il suffit de “changer de controleur de domaine” dans “Utilisateurs et ordinateurs Active Directory” vers le host port 50000 dans cet exemple.

Pour pouvoir utiliser le schéma Active Directory dans une console enfichable (MMC):

regsvr32.exe schmmgmt.dll

Pour pouvoir donner accès à une commande ou un programme depuis une MMC:

exemple create_user.bat Machin Truc

REM CREATION RAPIDE UTILISATEUR REM EXECUTER LE SCRIPT AVEC DROITS ADMINISTRATEUR REM create_user.bat Prenom Nom dsadd user "CN=%1 %2,OU=Employees,OU=User Accounts,DC=contoso,DC=com" -fn "%1" -ln "%2" -samid "%1.%2" -upn "%1.%2@contoso.com" -email "%1.%2@contoso.com" -display "%2, %1" -pwd Pa$$w0rd -mustchpwd yes

dn: CN=Bonnie Kearney,OU=Employees,OU=User Accounts,DC=contoso,DC=com changetype: add objectClass: top objectClass: person objectClass: organizationalPerson objectClass: user cn: Bonnie Kearney sn: Kearney title: Operations description: Operations (London) givenName: Bonnie displayName: Kearney, Bonnie company: Contoso, Ltd. sAMAccountName: bonnie.kearney userPrincipalName: bonnie.kearney@contoso.com mail: bonnie.kearney@contoso.com

DN,objectClass,sn,givenName,sAMAccountName,userPrincipalName "CN=David Jones,OU=Employees,OU=User Accounts,DC=contoso,DC=com",user,Jones,David,david.jones,david.jones@contoso.com "CN=Lisa Andrews,OU=Employees,OU=User Accounts,DC=contoso,DC=com",user,Andrews,Lisa,lisa.andrews,lisa.andrews@contoso.com